Web3 사기 주의!

Web3 사기 정말 주의하세요! 전 재산 모두 잃습니다.

탈중앙화 지갑, 디앱(dApp), NFT 등으로 구성된 차세대 인터넷 환경을 악용해 발생하고 있습니다. “코인을 보내면 수익을 돌려준다”거나 “공식 에어드랍을 도와주겠다”는 식의 수법이 대표적이며, 이러한 방식의 사기가 점점 더 정교해지고 있습니다.

특히 바이비트(Bybit), 메타마스크(MetaMask), 팬텀(Phantom) 등을 사칭하는 경우가 많습니다.

오늘 포스팅은 “바이비트를 사칭한 실제 사례”와 관련된 Web3 사기 유형, 대처법, 신고 방법, 그리고 안전 사용 팁을 간단히 서술형으로 정리한 내용으로 필독하면 큰 도움이 될겁니다.

설명에 앞서 아래 링크로 가입하시면, 바이비트에서는 거래 수수료 20% 할인과 함께 최대 3만 USDT 상당의 가입 보너스를, 비트겟에서는 수수료 50% 할인에 추가로 20% 페이백 혜택을, OKX에서는 거래 수수료 커미션 수익의 40% 환급 받고 최대 60,000 USDT 프라이즈 풀 혜택이 있습니다.

| 거래소 | 비트코인 주요 거래소 |

| 바이비트 | https://bybit.com |

| 비트겟 | https://bitget.com |

| okx | https://okx.com |

바이비트를 사칭한 실제 사례

최근 텔레그램, 카카오톡, 디스코드 등 메신저를 통해 바이비트 운영진을 사칭한 사기 사례가 보고되고 있습니다. 가짜 이벤트 참여나 고수익 보장을 미끼로 링크를 클릭하게 유도한 뒤, 피싱 사이트에 접속하게 하거나 지갑 연결을 유도해 자산을 탈취하는 수법이 자주 사용됩니다.

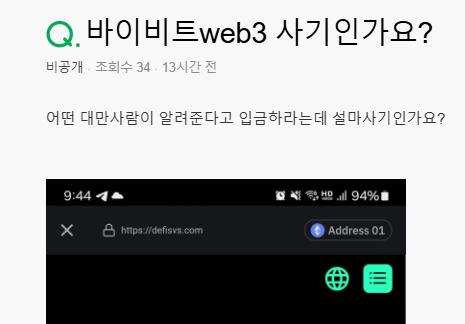

“대만 친구가 알려준 Web3 프로젝트에 투자하면 수익을 주겠다고 했고, 바이비트 지갑으로 송금하라고 했어요.”

네이버 지식인에도 비슷한 사례가 있었습니다.

이런 식으로 접근해 개인 지갑 주소로 송금을 유도하고, 이후엔 연락을 끊는 전형적인 Web3 사기입니다. 실제 바이비트 Web3 서비스는 사용자에게 직접 입금을 요청하지 않으며, DM이나 외부 채팅앱을 통해 수익 보장을 약속하지 않습니다.

아래 내용을 숙지하여 절대 바이비트 웹3 사기에 속지마세요.

Web3 사기 수법 유형 총정리

Web3 사기 중에는 바이비트를 사칭한 사례가 자주 발생합니다. 주로 에어드랍 이벤트나 고수익 투자를 미끼로 하며, 공식 로고를 도용해 신뢰를 유도하고 입금을 요구하는 방식입니다.

텔레그램이나 카카오톡을 통해 접근한 뒤 친분을 쌓고 투자를 권유하는 수법도 많으며, 대만이나 중국인 행세를 하는 경우가 자주 보고됩니다.

또한 낯선 링크 클릭을 유도해 메타마스크(MetaMask)나 팬텀(Phantom) 같은 지갑에 연결시키고 자산을 탈취하는 방식도 있습니다.

이외에도 가짜 NFT나 토큰을 판매하겠다며 선입금을 받은 뒤 잠적하는 사례도 많아 주의가 필요합니다.

| 유형 | 설명 | 특징 |

| 바이비트 사칭 | Web3 에어드랍, 투자 수익 보장 | 공식 로고 도용, 입금 유도 |

| 텔레그램/카카오톡 접근 | 친분 쌓기 후 투자 권유 | 대만·중국인 행세 많음 |

| 지갑 연결 유도 | 낯선 링크 클릭 시 지갑 탈취 | MetaMask, Phantom 자주 사용 |

| NFT·토큰 판매 사기 | 가짜 NFT, 코인 판매 유도 | 미리 입금 후 잠적 |

사기 대처법 및 신고 방법

# 입금 전 검증: 개인 지갑 주소로 입금 요구하는 경우 무조건 의심

# 공식 사이트만 이용: 바이비트 Web3 공식 주소 → https://web3.bybit.com

# 사기 피해 시 신고:

# 거래소와 직접 상담: 입금한 TXID와 상대 주소 캡처 필수

Web3 안전하게 사용하는 팁

Web3 서비스를 이용하기 전에 지갑을 연결하기 전 반드시 URL이 정식 사이트인지 꼼꼼하게 확인해야 합니다.

특히 SNS나 메신저를 통해 받은 Web3 투자 제안은 대부분 사기일 가능성이 높으므로 무조건 차단하는 것이 안전합니다.

또한 OTP 설정, 이메일 2단계 인증 등 보안 수단을 강화해 두는 것이 중요하며, Chrome 확장 프로그램 사용 시 피싱 링크가 주입될 수 있으므로 설치나 실행에 각별히 주의해야 합니다.

1. 지갑 연결 전, URL 꼼꼼히 확인

2. DM으로 온 Web3 투자 제안은 무조건 차단

3. OTP, 이메일 인증 등 보안 강화 필수

4. Web3 이용 시 Chrome 확장 프로그램 주의 (피싱 링크 주입됨)